20年以上の経験を持つベテランのサイバーセキュリティアナリストとして、Lazarus Groupの30億ドルの仮想通貨強盗に関するこの最新レポートは息を呑む以外の何物でもないと言わざるを得ません。北朝鮮の悪名高いハッカーがまたもや自らを上回ったようで、6年という長い年月にわたってGoogle Chromeブラウザの脆弱性を悪用し、欺瞞的なブロックチェーンゲームを通じて何も疑っていない被害者のデジタルウォレットを使い果たした。

昨日、北朝鮮を起源とする悪名高いハッカーグループが、欺瞞的なブロックチェーンゲームを作成してユーザーから約30億ドルの暗号通貨を盗むことに成功したと報じられた。 Kaspersky Lab によると、Lazarus グループは Google Chrome ブラウザの重大な弱点を悪用し、ターゲットのデジタル ウォレットを空にすることができました。

Lazarus グループ: 30 億ドルの暗号通貨強盗

2016年から2022年までの6年間にわたり、北朝鮮のハッカーらがステルス強盗を成功させ、欺瞞的なビデオゲームを使用して30億ドル以上の仮想通貨を集めたと報告されている。

発生した強盗は、GoogleがChromeブラウザの弱点を期限までに修正しなかった結果として発生した。

別の調査中に、ブロックチェーン調査員は、Lazarus Groupが約25回のサイバー攻撃を実行し、推定2億ドルの仮想通貨の洗浄に成功したことを示唆する証拠を発見した。

さらに、北朝鮮に拠点を置き、有名なデジタル通貨ベンチャーに携わるプログラマーのグループが存在することも判明した。このチームは月給約50万ドルという高額の給料をもらっていると言われている。

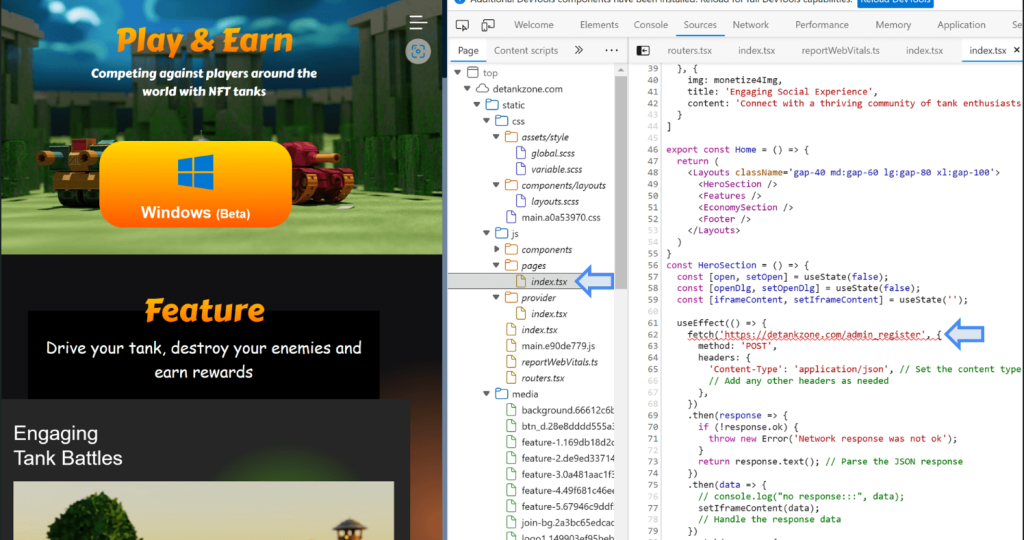

疑わしいゲームプラン

Kaspersky Labs の専門家である Vasily Berdnikov と Boris Larin は、Lazarus グループが非代替トークン (NFT) を中心とした DeTankZone または DeTankWar という名前の偽造ゲームを考案したと述べました。このゲームの彼らの目的は、疑いを持たないターゲットのデジタルウォレットを使い果たすことです。

ハッカーが不正行為中に Google Chrome ブラウザの未知の弱点 (ゼロデイ脆弱性) を悪用したことがアナリストによって発見されました。

ベルドニコフ氏とラリン氏は、ハッカーが偽のゲームを提示してターゲットを欺き、その後有害なサイトに誘導したことを明らかにした。このサイトは、Manuscript という名前のマルウェアの一種を被害者のコンピュータに導入しました。

ハッカーはこの原稿を悪用することで Chrome のメモリを汚染することに成功し、ユーザーのパスワード、認証キー、その他すべての必要な情報へのアクセスを許可し、何も知らない被害者の暗号通貨を秘密裏に盗むことができました。

12 Days To Solve The Issue

5 月、Kaspersky Lab の専門家は、Lazarus グループによる活動を発見しました。 Berdnikov と Larin は遅滞なくこの問題を Google に伝え、セキュリティの抜け穴に迅速に対処できるようにしました。

しかし、Google はゼロデイ脆弱性に不意を突かれ、問題を修正するまで丸 12 日間を要しました。

カスペルスキーの主要なセキュリティ専門家であるボリス・ラリン氏は、このハッキング作戦に多大なリソースが投入されたことは、その背後にいるグループが壮大な野望を抱いていることを示唆していると示唆した。

ラリン氏は、このグループが行ったことは、これまで考えられていたよりも広範な影響を与える可能性があると指摘した。

Lazarus グループは、サイバー攻撃との戦いが続いていることを常に思い出させる役割を果たしています。 Google Chrome の脆弱性は、セキュリティ プロトコルを継続的に更新し、潜在的なサイバー脅威に警戒し続けることの重要性を浮き彫りにしています。

- BTC JPY 予想・見通し・の予想. BTC 暗号通貨

- JPY KRW 予想・見通し・の予想

- HIPPO 予想・見通し・の予想. HIPPO 暗号通貨

- BLAST 予想・見通し・の予想. BLAST 暗号通貨

- BRETT 予想・見通し・の予想. BRETT 暗号通貨

- USD CHF 予想・見通し・の予想

- XAI 予想・見通し・の予想. XAI 暗号通貨

- TRX 予想・見通し・の予想. TRX 暗号通貨

- LUNC 予想・見通し・の予想. LUNC 暗号通貨

- USD MYR 予想・見通し・の予想

2024-10-25 08:41